Twój smartfon nie różni się niczym od innych komputerów ogólnego przeznaczenia. Oznacza to, że ludzie o złych zamiarach mogą to wykorzystać do kradzieży twoich informacji lub w inny sposób zarobić twoim kosztem.

Niezależnie od tego, czy jest to szpiegostwo, kradzież pieniędzy czy ogólna wiktymizacja, niezabezpieczony smartfon może być receptą na nieszczęście. Oto jak zablokować hakerom dostęp do telefonu.

Aktualizuj swój telefon (i aplikacje!)

Gdy telefon poinformuje Cię, że jest ważna aktualizacja - zainstaluj ją! Obecnie niewielkie aktualizacje zabezpieczeń są często wypuszczane na telefony z systemem iOS i Android. Zwykle są to łatki, które naprawiają nowo odkryte exploity. Wydanie łatki również sygnalizuje światu istnienie exploita, więc spodziewaj się, że wielu hakerów próbuje szczęścia, mając nadzieję na znalezienie niezałatanych telefonów na wolności.

Chociaż nie jest to tak ważne, powinieneś także aktualizować swoje aplikacje. Zwłaszcza jeśli w opisie aktualizacji jest wzmianka o problemach z bezpieczeństwem. Źle napisane aplikacje mogą czasami otwierać drzwi do Twojego telefonu, w zależności od rodzaju exploita. Odkładanie aktualizacji aplikacji na czas nieokreślony jest dość rzadkie, ale nie tak daleko idące.

Nie pobieraj aplikacji ani nie korzystaj z podejrzanych sklepów z aplikacjami

Sklep Google Play i Apple App Store mają wdrożone środki kontroli jakości, które pomagają zapewnić, że złośliwe aplikacje nie dostaną się do telefonu. Nadal może się to zdarzyć, ale w zasadzie nie musisz martwić się o aplikacje w tych oficjalnych sklepach.

Prawdziwe problemy wynikają z ręcznej instalacji aplikacji (Ładowanie boczne ) na urządzeniu, które pochodzą ze źródeł, którym nie można ufać. Znanym przykładem są pirackie aplikacje. Takie aplikacje często zawierają złośliwy kod. Jeśli ich używasz, równie dobrze możesz po prostu przekazać telefon z hasłem hakerowi.

Sideloading nie jest sam w sobie zły. Istnieje wiele godnych zaufania aplikacji, które można zainstalować w ten sposób. Musisz jednak mieć 100% pewności co do ich pochodzenia. Na urządzeniach Apple nie można pobierać aplikacji ani korzystać z alternatywnych sklepów z aplikacjami bez „jailbreakowania” urządzenia. Więcej informacji na temat zagrożeń można znaleźć w naszym artykule na temat alternatywnego sklepu z aplikacjami Cydia.

Użyj silnej blokady ekranu

Wszystkie smartfony umożliwiają ustawienie zamek bezpieczeństwa. Jeśli ktoś podniesie słuchawkę, nie będzie mógł po prostu dostać się do Twoich aplikacji ani zacząć przeglądać Twoich informacji. Posiadanie takiej blokady jest podstawowym sposobem zabezpieczenia telefonu z Androidem przed hakerami, ale jeszcze ważniejszy jest wybór typu blokady zapewniającego odpowiedni poziom bezpieczeństwa.

Tradycyjny kod PIN jest bardzo bezpieczny. Zalecamy użycie co najmniej 6-cyfrowego kodu, ale nawet 4-cyfrowy kod jest dość silny. Przy sześciu liczbach jest milion możliwych kombinacji, a przy czterech - dziesięć tysięcy. Biorąc pod uwagę, że większość telefonów pozwala na ograniczone domysły, zanim urządzenie się zablokuje lub wyczyści, to więcej niż wystarczające.

Kuszące może być użycie blokad biometrycznych, takich jak odcisk palca lub rozpoznawanie twarzy. Zastanów się jednak nad tym dokładnie, ponieważ rozpoznawanie twarzy wciąż można w wielu przypadkach oszukać. Nie wspominając już o tym, że ktoś może odblokować Twój telefon, wskazując go w twarz lub zmuszając Cię do umieszczenia palca na skanerze. Problemem mogą być również blokady wzoru, zwłaszcza jeśli pozostawisz wzór rozmazany na ekranie!

Użyj biometrycznego wyłącznika awaryjnego

Jeśli zdecydujesz się trzymać zamki biometryczne na swoim urządzeniu inteligentnym dowiedz się, jak szybko je wyłączyć. Możesz dowiedzieć się, jak to zrobić w iOS w naszym Artykuł o Face ID i Touch ID. Na nowoczesnych urządzeniach z systemem iOS przytrzymaj przycisk zasilania i jeden z przycisków głośności, aby wyłączyć biometrię. Jeśli masz coś, od iPhone'a 5s do iPhone'a 7, możesz wyłączyć biometrię, naciskając pięciokrotnie przycisk zasilania.

Zapoznaj się z wyłącznikiem awaryjnym swojego urządzenia z systemem iOS, zanim będziesz musiał go używać naprawdę. Jeśli masz aktywną opcję „Hej Siri”, możesz również wyłączyć dane biometryczne, mówiąc po prostu „Hej Siri, czyj to telefon?” Wszystkie te metody obowiązują tylko do następnego ponownego zablokowania urządzenia.

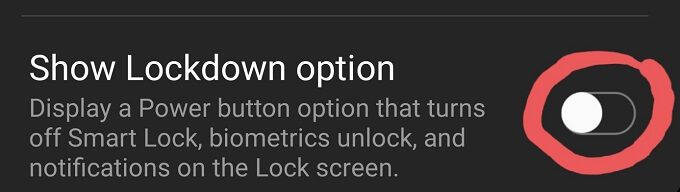

W Androidzie Pie i nowszych otwórz ustawienia telefonu i poszukaj czegoś, co nazywa się „ustawieniami ekranu blokady” lub „ustawieniami bezpiecznego ekranu blokady” . Dokładne sformułowanie menu może się różnić w zależności od marki telefonu. Powinno istnieć ustawienie o nazwie „Pokaż opcje blokady”.

Jeśli włączysz tę opcję, naciśnięcie przycisku zasilania na ekranie blokady spowoduje wyświetlenie przycisku „Tryb blokady”. Jeśli ją wybierzesz, Twoje dane biometryczne natychmiast przestaną działać, wymagając podania hasła do otwarcia telefonu.

Unikaj publicznych sieci Wi-Fi

Publiczne WiFi sieci są idealne polowanie na hakerów, którzy chcą łatwo zarobić. Czemu? Ponieważ gdy jesteś w sieci Wi-Fi z innymi użytkownikami, których nie znasz, Twoje urządzenia widzą wzajemny ruch sieciowy.

Oznacza to, że wszelkie niezaszyfrowane dane przesłane przez Twój telefon mogą zostać odczytane przez innych użytkowników posiadających hasło Wi-Fi. Oznacza to również, że Twój telefon może zostać zaatakowany bezpośrednio przez adres w sieci lokalnej. Jeśli publiczny dostawca Wi-Fi źle skonfigurował zabezpieczenia swojej sieci, może to narazić Twoje urządzenie na niebezpieczeństwo.

Najlepszym sposobem na zablokowanie hakerom dostępu do telefonu jest całkowite unikanie tych sieci.

Użyj VPN

Jeśli musisz korzystać z publicznej sieci Wi-Fi, ważne jest, aby aplikacja użyj wirtualnej sieci prywatnej (VPN) zaszyfrowała wszystkie dane przesyłane przez połączenie sieciowe. Zalecamy korzystanie tylko z wiarygodnych płatnych usług. Będzie to kosztować kilka dolarów miesięcznie, ale jest tego warte.

Do ładowania używaj kabli innych niż dane

Port używany przez telefon do ładowania to także połączenie transmisji danych. Wiemy, że prawdopodobnie nie jest to dla Ciebie żadna nowość, ale czy rozważałeś, że to połączenie transmisji danych może zostać użyte do złamania zabezpieczeń Twojego telefonu?

Istnieje możliwość zainstalowania złośliwego oprogramowania na smartfonie za pośrednictwem Port USB. Dlatego sprytni hakerzy będą wymieniać nieszkodliwe ładowarki w miejscach takich jak poczekalnie na lotniskach lub kawiarnie na te, które są zagrożone. Po podłączeniu telefonu w celu naładowania urządzenie ładuje złośliwe oprogramowanie na telefon.

Jeśli bezwzględnie musisz korzystać z publicznego punktu ładowania, kup sobie mały kabel przeznaczony tylko do ładowania. Te kable nie mają okablowania do przesyłania danych, co uniemożliwia nawet zhakowanej ładowarce zrobienie czegokolwiek z telefonem.

Idealne bezpieczeństwo nie istnieje

Bez względu na to, ile środków zaradczych jesteś przeciw hakerom, nigdy nie będzie niezawodnej obrony. Dlatego upewnij się, że podejmujesz dodatkowe środki, takie jak szyfrowanie najbardziej wrażliwych informacji, nigdy nie przechowujesz w telefonie takich rzeczy, jak listy haseł i ogólnie ćwiczysz dobre nawyki w zakresie cyberbezpieczeństwa.

Warto również wziąć pod uwagę, że większość hakerów tak naprawdę nie atakuje samej technologii. Zamiast tego celują w ludzi, którzy używają tej technologii. Nazywa się to „inżynierią społeczną”, a ataki hakerów, takie jak phishing , są tego typowymi przykładami.

Żadna aplikacja zabezpieczająca nie ochroni Cię, jeśli zostaniesz oszukany w chwili nieuwagi! Dlatego najlepszą wskazówką, jaką możemy Ci dać, aby zablokować hakerów przed telefonem, jest pielęgnowanie sposobu myślenia o bezpieczeństwie! Pozwoli ci to dostosować się do nowych zagrożeń w miarę ich pojawiania się i znacznie zwiększy prawdopodobieństwo, że unikniesz stania się kolejną ofiarą hakowania.