Ten artykuł został zainspirowany sytuacją, w której natknąłem się na wizytę u kuzyna w Indiach. Ponieważ jestem w branży IT, poprosiła mnie, abym spojrzał na jej komputer, ponieważ działał "zabawnie". "Zabawna" część polegała na tym, że komputer automatycznie uruchamia się ponownie, gdy próbujesz zainstalować na nim DOWOLNE oprogramowanie lub pobrać dowolny program z Internetu.

Pierwszą rzeczą, którą zauważyłem, było to, że nie było żadnego oprogramowania antywirusowego zainstalowane na komputerze, więc moim pierwszym celem było zainstalowanie programu antywirusowego i wykrycie wirusów. Ale oczywiście wirus, który był już na komputerze, nie pozwolił mi niczego zainstalować ani pobrać! Inteligentny wirus! Na długą historię (mam na myśli historię LONG), na komputerze było 2256 wirusów i 110 przypadków oprogramowania szpiegującego i złośliwego. Nigdy wcześniej nie słyszałem o tak absurdalnej liczbie wirusów na komputerze!

Większość wirusów na komputerze była ukryta w plikach które zostały pobrane z Internetu: utwory, filmy i filmy. Byłem niesamowicie zaskoczony, że komputer działał przez 2 lata z tak wieloma wirusami! Tak więc dałem mojemu drogiemu kuzynowi poważną lekcję, jak chronić swój komputer przed niebezpieczeństwami związanymi z Internetem, a ja przejrzę je tutaj dla każdego, kto może być zainteresowany!

Nie jest to listę, więc jeśli masz jakieś sugestie, prosimy o komentarz, a dodam je!

Kroki, których należy unikać Wirusy & amp; Złośliwe oprogramowanie

1. Zainstaluj oprogramowanie antywirusowe- To nie powinno być nawet wymienione, ponieważ jeśli nie masz zainstalowanego żadnego oprogramowania antywirusowego, prosisz o kłopoty! Jeśli powodem, dla którego nie instalujesz oprogramowania antywirusowego, jest zbyt kosztowne, z tego powodu można go zlikwidować, ponieważ istnieje kilka darmowych programów antywirusowych, które są uważane za lepsze niż komercyjne pakiety oprogramowania. Oto niektóre z najbardziej popularnych:

Avira - Avira ma darmową wersję, która w 2014 roku zajęła 3. miejsce pod względem wykrywania wirusów.

Bitdefender - Bitdefender miał drugą najwyższą wykrywalność, a także darmową edycję.

Panda Anti-Virus - W 2014 roku testy wykrywania wirusów, program antywirusowy Panda miał 99,9% wskaźnik wykrywalności. To był najwyższy z ponad 25 programów antywirusowych. Nie jest za darmo, ale wspomniałem o tym ze względu na jego najwyższą ocenę.

Kaspersky Anti-Virus - Nie za darmo, ale w pierwszej 5 pod względem współczynnika wykrywalności .

Oprócz oprogramowania antywirusowego powinieneś zainstalować jeden program antywirusowy, a najlepszym jest MalwareBytes Anti-Malware Free. To było przetestowane w 2014 roku i wykonało najlepszą pracę spośród 10 produktów, z których wiele nie było darmowych.

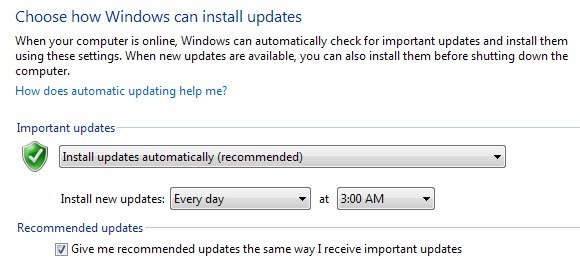

2. Zaktualizuj całe oprogramowanie- samo instalowanie programu antywirusowego nie wystarczy. Codziennie pojawiają się setki nowych zagrożeń, a programy antywirusowe regularnie publikują aktualizacje w celu zwalczania nowych zagrożeń. Upewnij się, że twój program antywirusowy jest ustawiony na automatyczną aktualizację, abyś nie musiał polegać na Twojej pamięci, aby to zrobić. Dotyczy to również całego oprogramowania na twoim komputerze. Najważniejszym oprogramowaniem do aktualizacji jest system operacyjny Windows. Istotne jest, aby włączyć Aktualizacje automatyczne i ustawić automatyczne pobieranie i instalowanie aktualizacji.

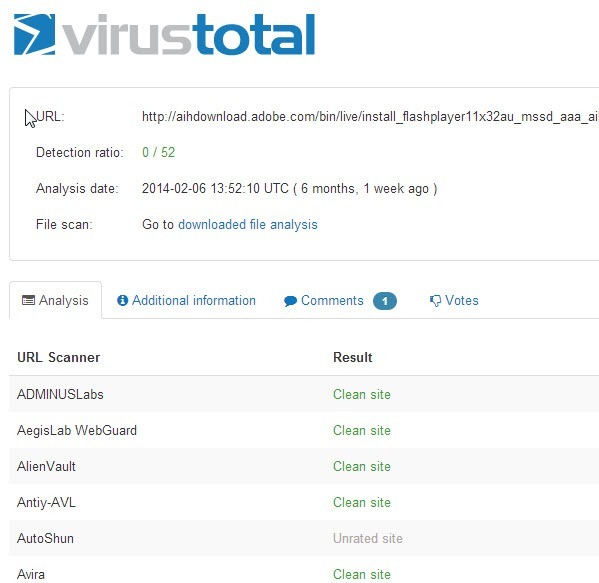

3. Zainstaluj tylko zaufane oprogramowanie- jeśli nie masz pewności, jak działa program od jego nazwy, nie instaluj go. Ponadto, nie instaluj niczego, czego nie zamierzasz instalować w pierwszej kolejności. Czasami programy proszą o zainstalowanie innych programów podczas instalacji oryginalnej aplikacji. Uważaj na to, ponieważ jest to zazwyczaj oprogramowanie szpiegujące. Jeśli instalujesz oprogramowanie z wielkich nazw, takich jak Microsoft lub Adobe, jesteś dobry. Na cokolwiek innego, powinieneś najpierw ją zeskanować. Najprostszym sposobem na to jest użycie narzędzia online, takiego jak VirusTotal, które pozwala przesłać plik do skanowania lub pozwala wprowadzić adres URL, który chcesz sprawdzić.

4. Unikaj oprogramowania do udostępniania plików P2P- jeśli jest używane z dużą ostrożnością, oprogramowanie P2P przydaje się w przypadku filmów, utworów i oprogramowania, ale jeśli nie jesteś bardzo zaawansowany technicznie, możesz skończyć pobieranie piosenki, która ma dołączony do niego rejestrator klawiszy, który wyśle wszystko, co napiszesz do innego komputera przez Internet. Niemożliwe jest stwierdzenie, że tak się dzieje, chyba że programy antywirusowe lub antyspyware wykryją je w swoich skanach. Jeśli nie wiesz, co robisz, nie próbuj torrentów.

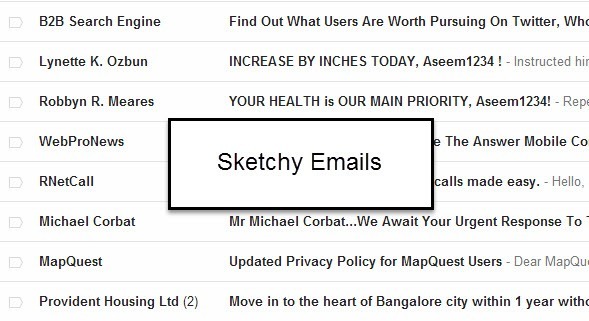

5. Usuń nieznane e-maile- jeśli otrzymujesz e-maile od przypadkowych osób, nie przejmuj się aby otworzyć wiadomość e-mail, po prostu ją usuń. Jeśli masz wątpliwości po przeczytaniu nazwy i tematu, prawdopodobnie nie jest to ktoś, kogo znasz. Nigdy nie pobieraj ani nie otwieraj załączników, chyba że masz pewność, że pochodzą od kogoś, kogo znasz. Zadzwoń do kogoś szybko i zapytaj, jeśli nie jesteś tego pewien. Większość dużych firm, z którymi tworzysz konta internetowe, nie wyśle Ci załączników, chyba że poprosisz o nie za pośrednictwem ich strony internetowej. Uważaj też na wiadomości e-mail z witryn udających banki, witryny aukcyjne itp. Z prośbą o zweryfikowanie informacji o koncie bankowym lub informacji o adresie. Żaden bank tego nigdy nie robi.

Ponadto hakerzy próbują polować na twoje emocje. Jeśli coś brzmi zbyt dobrze, by mogło być prawdziwe, to znaczy, że wygrałeś pieniądze lub wolne wakacje, prawdopodobnie tak jest. Po drugie, jeśli dostaniesz jakąkolwiek wiadomość e-mail od urzędu skarbowego lub policji, prawnika lub kogokolwiek innego, kto próbuje cię przestraszyć, nie panikuj i zacznij podawać informacje. Zazwyczaj są to oszustwa, ponieważ żadna oficjalna agencja nie wysyła wiadomości e-mail o poważnych problemach.

6. Nie klikaj reklam- unikaj klikania reklam, jeśli możesz. Zwłaszcza te reklamy, w których coś lata, a jeśli strzelasz do kaczki, wygrywasz nagrodę! Reklamy stały się bardziej wyrafinowane dzięki temu, że starają się uczynić reklamę interaktywną, aby kusić ją do grania w nią jak gry.

7. Regularnie skanuj wirusy- jeśli nie masz ochoty na skanowanie każdego dnia, przynajmniej raz w tygodniu skanuj je. W rzeczywistości, skonfiguruj harmonogram dla swojego komputera w oprogramowaniu antywirusowym, aby uruchamiał skanowanie późno w nocy lub gdy nie korzystasz z komputera i w ten sposób nie będziesz martwić się wolnym komputerem.

8. Zachowaj ostrożność przy podłączaniu do komputera- jest to bardziej popularny sposób przenoszenia wirusów, niż myślisz. Wszyscy mają teraz pamięć flash USB, którą noszą na swoich breloczkach, gotową do wskoczenia do dowolnego komputera. Ale kto wie, jakie wirusy są na komputerach twoich znajomych, a które przypadkowo zostały przeniesione na ich pamięć USB. Wiele programów antywirusowych uruchomi się automatycznie, gdy pamięć USB zostanie umieszczona w komputerze, więc nie trzeba nawet otwierać ani pobierać plików, które mają zostać zainfekowane.

9. Unikaj zacienionych witryn internetowych -Jeśli chcesz obejrzeć porno, upewnij się, że robisz to w środowisku wirtualnym. ZANIM ZAINSTALUJESZ wirusa lub oprogramowania szpiegującego, jeśli przeglądasz witryny pornograficzne na komputerze. Wirtualizacja w zasadzie pozwala uruchamiać programy takie jak Internet Explorer w środowisku wirtualnym, które nie ma wpływu na bieżący system operacyjny. Jeśli chcesz dowiedzieć się więcej, wyszukaj "Virtual PC" lub "VMware" w Google. W przeciwnym razie, po prostu unikaj chodzenia po cienistych stronach internetowych! Zobacz także moje artykuły na Hyper-V i VMware Fusion.

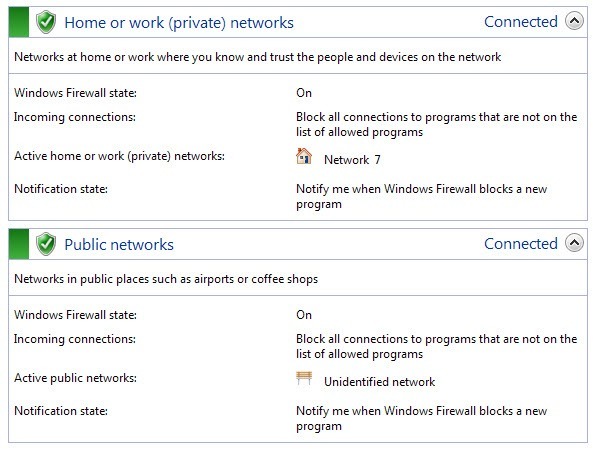

10. Włącz lub zainstaluj zaporę- jeśli używasz systemu Windows lub Mac, upewnij się, że firewall jest włączony. Zapora uniemożliwia hakerom uzyskanie dostępu do komputera przez ograniczenie liczby otwartych portów. Ponadto, kupując router bezprzewodowy, upewnij się, że ma on wbudowaną zaporę ogniową. Posiadanie zapory ogniowej i sprzętowej jest lepsze niż posiadanie jednego lub drugiego.

11. Zabezpiecz swoją sieć bezprzewodową -Większość routerów bezprzewodowych nie ma żadnych zabezpieczeń podczas instalacji. Pamiętaj, aby zalogować się do routera i przynajmniej ustawić podstawowe zabezpieczenia, które wymagają hasła. Istnieją silniejsze opcje szyfrowania, ale jeśli ich nie rozumiesz, po prostu ustaw hasło na routerze i sieci bezprzewodowej, w przeciwnym razie każdy może połączyć się z siecią domową i zmienić wszystkie ustawienia.

12 . Użyj złożonego hasła do logowania- oznacza to, że powinieneś już mieć hasło do zalogowania się na swoim komputerze. Brak hasła wcale nie jest dobrym pomysłem. Utwórz hasło dla wszystkich kont użytkowników i upewnij się, że jest skomplikowane. Kompleks oznacza, że powinien zawierać liczby, wielkie litery, małe litery i symbole. To sprawia, że hakerowi trudniej dostać się do twojego komputera.

13. Użyj uwierzytelniania dwuetapowego- wiele usług online pozwala teraz włączyć uwierzytelnianie dwuskładnikowe, co oznacza, że przy logowaniu musisz wpisać kod oprócz swojego hasła. Dzięki temu Twoje konto jest o wiele bardziej bezpieczne, mimo że dodaje trochę niedogodności. Powinieneś włączyć to na wszystkich głównych usługach, takich jak Facebook, Google, Apple, Microsoft itp. Sprawdź mój artykuł na temat konfiguracja uwierzytelniania dwuskładnikowego i poprawnie go konfiguruję.

14. Używaj szyfrowania, jeśli jest to możliwe- nawet jeśli ktoś może ukraść Twoje dane lub monitorować połączenie internetowe, szyfrowanie może uniemożliwić hakerowi odczytanie tych informacji. Możesz szyfrowanie dysku twardego Windows lub OS X., szyfrowanie dysku flash USB, a nawet szyfrowanie całego ruchu internetowego za pomocą VPN.

Jeśli wykonasz wszystkie powyższe kroki, możesz być pewny, że będziesz w stanie uniknąć 99% zagrożeń internetowych, które tam są. To naprawdę kwestia bycia zdyscyplinowanym i ostrożnym, a nie beztroskim w korzystaniu z komputera. Ciesz się!