Szpiegowanie to straszna ingerencja w prywatność osoby, a większość jej form jest nie tylko obraźliwa, ale także nielegalna. Jest to typowe dla paranoidalnych małżonków i partnerów szukających najmniejszego strzępka dowodów potencjalnej romansu. Podobnie, były użytkownik mógł umieścić w telefonie oprogramowanie szpiegujące, aby zobaczyć, co nowego w twoim życiu, twoje rozmowy i wszystkie ostatnio wykonane zdjęcia.

Takie osobiste i poufne informacje w niewłaściwych rękach mogą być używane przeciwko tobie lub narażać ciebie i innych na ryzyko, bez względu na to, czy masz coś do ukrycia.

Skąd wiesz na pewno, czy na twoim smartfonie lub komputerze jest oprogramowanie szpiegujące? Pokażemy Ci znaki ostrzegawcze, o których powinieneś wiedzieć, jak sprawdzać, czy nie ma programów szpiegujących i rozpoznać, co znajdujesz, a także wskazówki dotyczące usuwania programów szpiegujących, aby je usunąć z urządzenia.

Znaki, że Twoje Komputer lub telefon ma oprogramowanie szpiegujące

Oprogramowanie szpiegujące służy do rejestrowania wszystkiego, co robi komputer lub telefon i wysyła dane o użytkowaniu, pozostając niewykrywalnym.

Niektóre przykłady programów szpiegujących to keyloggery , które monitorują i rejestrują naciśnięcia klawiszy na klawiaturze komputera lub wykonują zrzuty ekranu urządzenia.

Jeśli masz dziwne wrażenie, że jesteś obserwowany lub ktoś podsłuchuje twoje rozmowy telefoniczne lub masz zagrożone urządzenie, te znaki powinien zadzwonić dzwonkami alarmowymi. Czas zapoznać się z opcjami usuwania programów szpiegujących.

In_content_1 all: [300x250] / dfp: [640x360]->Nadmierne wykorzystanie danych

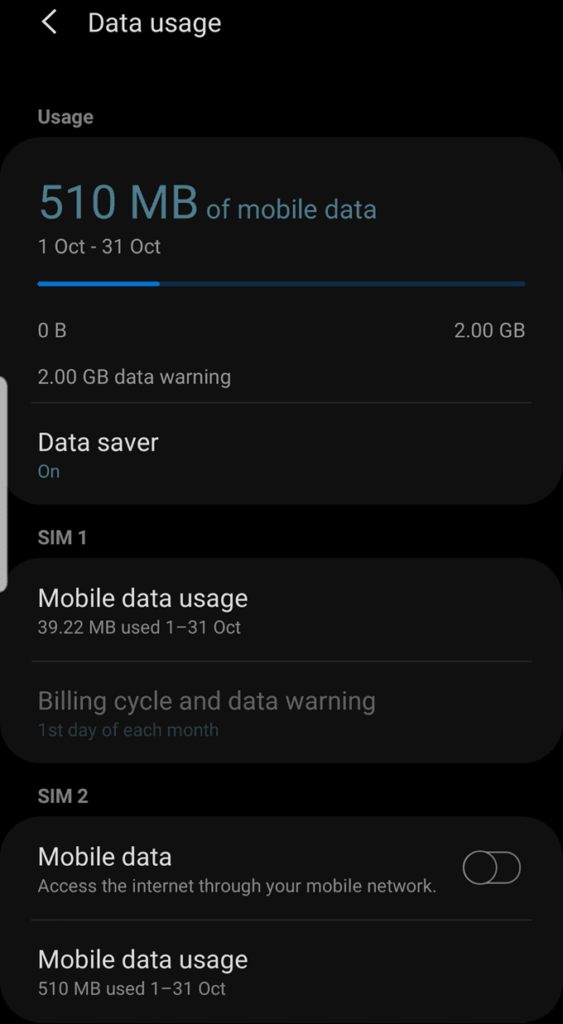

Oprogramowanie szpiegujące zużywa znaczną ilość zasobów i przepustowości sieci, gdy jest zainstalowane na komputerze lub telefonie.

Jeśli zauważysz swój miesięcznik wykorzystanie danych jest nienormalnie wysokie, istnieje spora szansa, że zostało na nim zainstalowane oprogramowanie szpiegujące. Dzieje się tak, ponieważ oprogramowanie wykorzystuje dane do wysyłania danych użytkowania zebranych z urządzenia. Jednak zaawansowane aplikacje szpiegowskie zużywają znacznie mniej danych, więc ich wykrycie w przeglądzie wykorzystania danych może być niemożliwe.

Nagły spadek żywotności baterii

Jest to kolejny wskaźnik oprogramowania szpiegującego na komputerze lub telefonie. Jeśli zauważysz, że bateria wyczerpuje się w niezwykle szybkim tempie, przyczyną może być oprogramowanie szpiegujące, które ją wyczerpuje, zwłaszcza jeśli nagrywa przez głośnik lub aparat.

Jeśli twój telefon ma wymienna bateria, możesz najpierw przetestować na różnych bateriach, ponieważ możesz też mieć starą, która szybko się wyczerpuje.

Niska wydajność

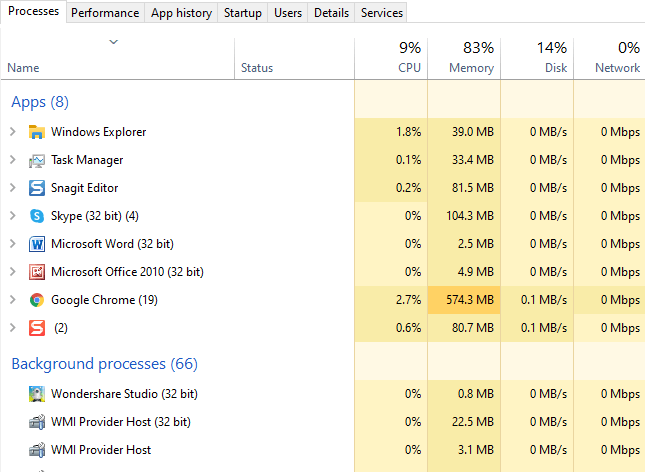

Istnieje kilka przyczyn niskiej prędkości na komputerze lub telefonie, na przykład jeśli pamięć jest pełna lub sprzęt i oprogramowanie urządzenia nie są w stanie uruchomić wielu aplikacji jednocześnie.

Jeśli jednak zostało to wykluczone, a urządzenie jest rośnie zauważalnie wolniej niż zwykle, prawdopodobnie jest to monitorowane lub kontrolowane zdalnie.

Trudność podczas próby zamknięcia i nieoczekiwanego ponownego uruchomienia komputera

Oprogramowanie szpiegujące narusza urządzenie i działa w tle, więc może być trudno całkowicie wyłączyć komputer lub telefon. Czasami może się zrestartować bez wyraźnego powodu lub bez twojego wkładu, co jest znakiem, że ktoś może mieć do niego zdalny lub nieautoryzowany dostęp.

Podobnie, jeśli zauważysz, że zamknięcie aktywnych procesów i wyłączenie urządzenia zajmuje więcej czasu niż zwykle, oprogramowanie szpiegujące może być ponieważ nadal działa aktywnie w tle.

Dziwne dźwięki w tle podczas połączeń i dziwnych wiadomości tekstowych

Kiedy były używane telefony stacjonarne, było to normalne usłyszeć dziwne odgłosy tła, ponieważ linie nie zawsze były stabilne.

Jednak dziś sieci mają stabilne połączenia i silne sygnały. Jeśli więc usłyszysz dziwne kliknięcie, może to oznaczać, że telefon jest monitorowany.

Jeśli otrzymasz nieoczekiwane, ale dziwnie wyglądające wiadomości tekstowe z dziwnymi znakami, możliwe, że w telefonie jest zainstalowane oprogramowanie szpiegujące. Jest to „język kodowany”, którego narzędzie szpiegujące komunikuje się z podmiotem zewnętrznym, ale także oznaka niskiej jakości oprogramowania szpiegującego.

Nienormalna temperatura baterii

Temperatura baterii może być związana z kilkoma problemami technicznymi, ale jeśli nie miałeś wcześniej żadnych problemów z baterią i jest stosunkowo ciepło, może to być oprogramowanie szpiegujące wysyłające dane o użytkowaniu do innych urządzeń.

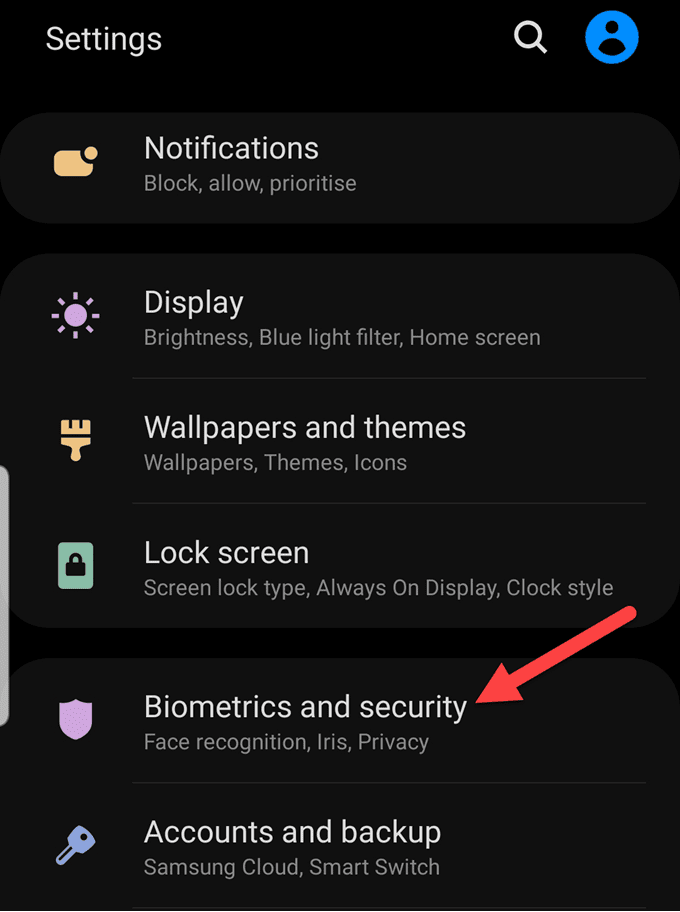

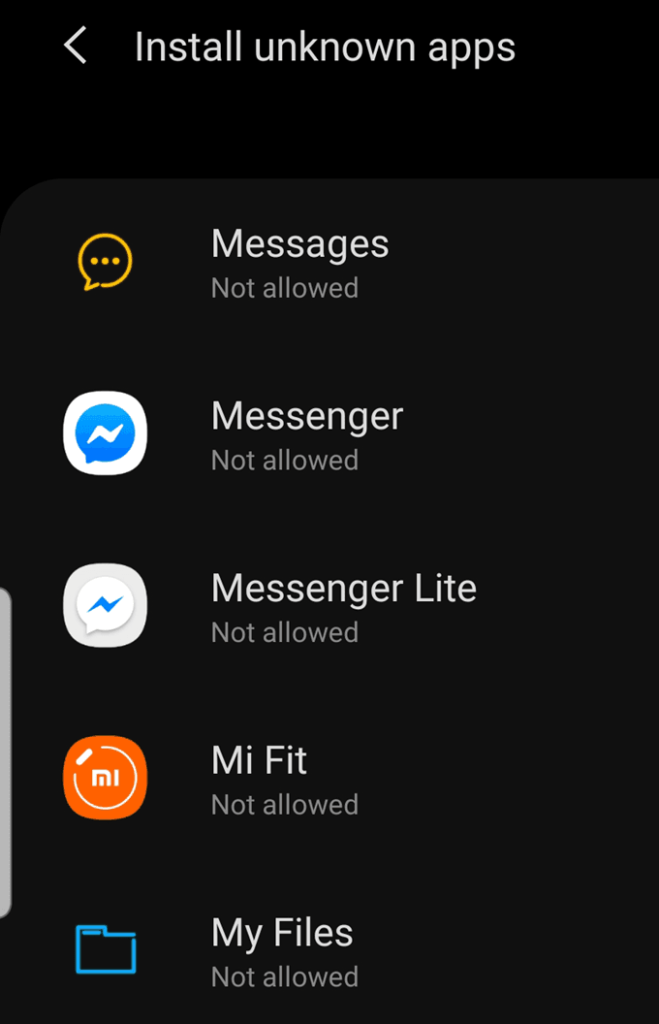

Jak sprawdzić, rozpoznać i usunąć oprogramowanie szpiegujące zainstalowane na twoim Komputer lub telefon

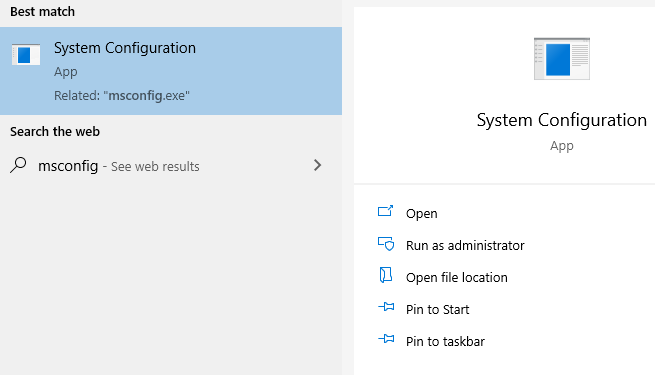

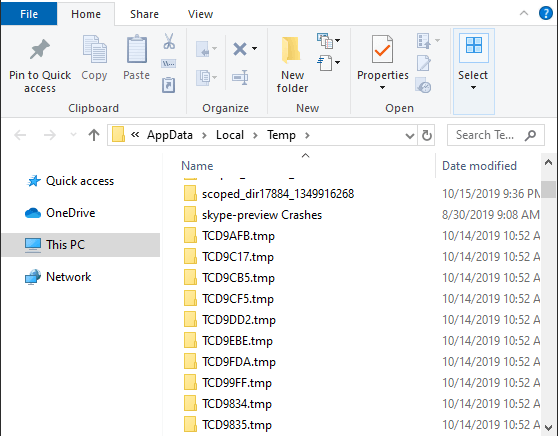

- Alternatywnie, użyj MSConfig w pasku wyszukiwania Windows i sprawdź, czy nie ma dziwnego oprogramowania, które zużywa znaczną ilość pamięci. Tymczasowo zakończ proces lub, jeśli nie masz pewności, czego szukasz, wyszukaj go online i usuń go z komputera, jeśli zostanie potwierdzony jako złośliwy.