Dużą częścią walki z nowymi wirusami jest zastanawianie się, jak one działają. Aby to zrobić, musisz go przebudować. National Security Agency (NSA) oczywiście musi dużo wykonywać tę pracę, więc stworzyli własne narzędzie o nazwie Ghidra, aby im to pomóc.

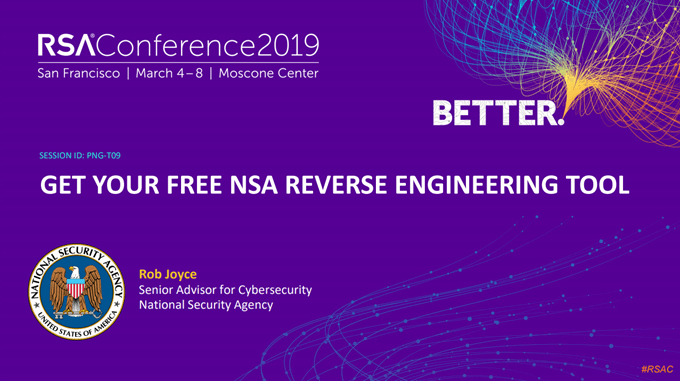

Nawiasem mówiąc, to wyraźny Ghee-dra. Został on udostępniony publicznie za darmo i jako open source 5 marca th, 2019, na konferencji RSA w San Francisco. Możesz nawet przejrzyj notatki z prezentacji Ghidry autorstwa Roberta Joyce'a, starszy doradca Narodowej Agencji Bezpieczeństwa (NSA).

Aby naprawdę zrozumieć, dlaczego wydanie Ghidry było ważne, musimy zrozumieć, do czego służy inżynieria odwrotna i do czego jest używana.

Czym jest Rewers Inżynieria i dlaczego jest używana?

Ogólnie rzecz biorąc, inżynieria odwrotna (RE) odnosi się do procesu rozbierania czegoś na części, aby dowiedzieć się, jak to zostało zrobione. Być może zrobiłeś to sam z małym urządzeniem w domu, po prostu próbując dowiedzieć się, jak to naprawić. Ale mówimy o programie RE. To tylko kod, prawda? Dlaczego nie patrzymy tylko na kod za nim?

Kiedy piszesz program w języku takim jak C lub Java, istnieje krok między napisaniem go a możliwością korzystania z niego na komputerze. Język, w którym programujesz, jest dla ciebie czytelny, ale niekoniecznie czytelny dla komputera. Musi to zostać przetłumaczone na coś, z czym komputer może sobie poradzić. Ten proces nazywa się kompilacją.

Po skompilowaniu program nie jest już czytelny dla ludzi.

In_content_1 all: [300x250] / dfp: [640x360]->Jeśli chcesz dowiedzieć się, jak działa ten program, musisz go rozdzielić na poziom, na którym możesz zobaczyć, co w nim jest. Potrzebujesz do tego atoolkit, tak jak potrzebujesz zestawu śrubokrętów i kluczy do drobnego urządzenia lub silnika.

Właśnie tam gra Ghidra. To zestaw narzędzi do ulepszania oprogramowania, aby zobaczyć, jak tyka. Istnieją już inne podobne narzędzia, takie jak IDA, Radare i Binary Ninja.

NSA używa Ghidry do zajmować się wirusami, złośliwym oprogramowaniem i innymi programami, które mogą stanowić zagrożenie dla bezpieczeństwa narodowego. Następnie, w oparciu o to, co znaleźli, opracowują plan działania, aby poradzić sobie z zagrożeniem. W związku z liczbą ostatnio sponsorowanych przez państwo wydarzeń hakerskich w wiadomościach, wiesz, że to wielka sprawa.

Czy ktoś może korzystać z Ghidry?

Niezupełnie. Musisz mieć przynajmniej biegłość w programowaniu. Nie musisz być inżynierem oprogramowania, ale jeśli zrobiłeś kilka kursów uniwersyteckich z programowania, możesz dostać się do Ghidry inaucz się go używać.

Plus, oficjalna strona internetowa Ghidra zawiera również przewodnik instalacji, szybkie referencje, wiki i narzędzie do śledzenia problemów. Chodzi o to, aby wszyscy mogli się uczyć i razem uczynić świat bezpieczniejszym od złośliwych hakerów.

NSA robi to, aby „… ulepszyć narzędzia cyberbezpieczeństwa…” oraz „… zbudować społeczność…” naukowców biegle posługujących się Ghidrą i przyczyniających się do jej rozwoju, jak napisano w prezentacji Roberta Joyce'a.

Więc dlaczego Ghidra to wielka sprawa?

Pochodzi z NSA. Jaka firma ma zasoby, jakie ma amerykańska agencja federalna? Jakie doświadczenie może mieć nawet najlepsza firma ochroniarska w porównaniu z agencją, której zadaniem jest bezpieczeństwo najpotężniejszego narodu na Ziemi?

Tak, to bardzo potężne narzędzie. Badacz bezpieczeństwa Joxen Coret opublikował tweeta „Tak więc Ghidra ** używa wszystkich innych narzędzi RE z wyjątkiem IDA.”

Następnie jest bezpłatny aspekt. Dzięki możliwości uzyskania za darmo najprawdopodobniej najpotężniejszego narzędzia RE, pasek wejścia do badań nad bezpieczeństwem został właśnie obniżony do posiadania komputera i dostępu do Internetu.

Jest to jeden z powodów, dla których NSA go wydała. Mają nadzieję, że nowa generacja naukowców stanie się z tym biegła i rozważy kariery w NSA.

Potem jest open source aspekt. Agencje bezpieczeństwa nie są znane z tego, że pozwalają ludziom patrzeć za zasłonę z ważnego powodu. Jeśli wiesz, jak robią to, co robią, łatwiej im udaremnić. Cały kod źródłowy Ghidry jest jednak upubliczniany, aby każdy mógł go przeczesać i zobaczyć, jak to działa.

I nie, nie ma żadnych doniesień o tym, że rząd jest w tym backdoor. Ron Joyce zwrócił się do tego szybko, mówiąc: społeczność zajmująca się badaniami nad bezpieczeństwem: „… jest ostatnią społecznością, z której chcesz wypuścić coś z zainstalowanym backdoorem, dla ludzi, którzy polują na te rzeczy, aby się rozerwać.”

Z edukacyjnego punktu widzenia Ghidra pozwala również inżynierom oprogramowania buddings osobno, aby zobaczyć, jak działają, a następnie nauczyć się robić coś podobnego z własnymi projektami. Patrzenie na kod innej osoby jest od dawna akceptowaną praktyką wśród programistów i programistów, aby stać się lepszymi programistami. Jeśli ten kod byłby udostępniany otwarcie, oczywiście.

Być może największą rzeczą jest to, że Ghidra została zaprojektowana do wspólnego użytku. Możesz mieć wspólne repozytorium ze swoimi współpracownikami lub przyjaciółmi, aby wszyscy mogli pracować nad projektem jednocześnie. To znacznie przyspiesza proces analizy.

What Now?

Rząd federalny USA zobowiązał się do wydania coraz większej liczby programów związanych z bezpieczeństwem. Niektóre z nich będą miały bardzo techniczny charakter, jak Ghidra, a niektóre będą bardziej przyjazne dla użytkownika, jak wersja Androida o podwyższonych zabezpieczeniach.

To wszystko zapowiada wyjątkowy czas rządowej i cywilnej współpracy na rzecz utrzymania naszej infrastruktury danych tak bezpiecznej, jak to możliwe.

Stany Zjednoczone Secret Service - https://www.secretservice.gov/data/press/reports/USSS_FY2013AR.pdf

https://media.defense.gov/2012/Apr/27/2000157039/-1/-1/0/120417-F-JM997-405.JPG